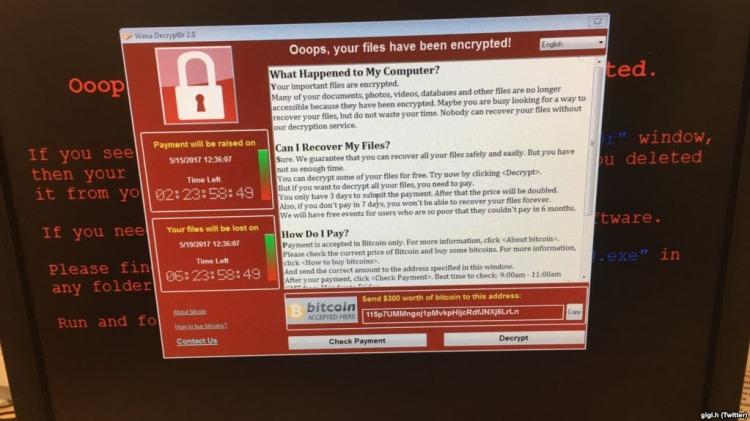

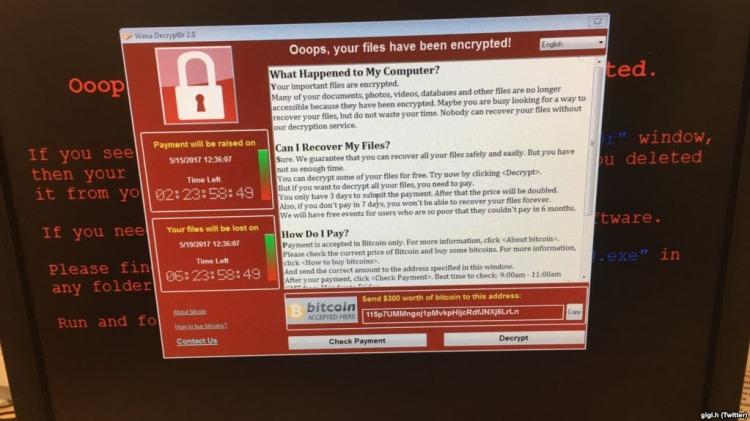

El ciberataque global que afectó a aproximadamente 200.000 usuarios de más de 200 países posee un trasfondo político que pocos medios abordan. En principio, programas maliciosos como WannaCry no son una novedad, existen desde la apertura pública de Internet a mediados de los 90s. Por aquel entonces un usuario podía encontrarse, por ejemplo, con una ventana emergente en su PC donde supuestamente el FBI lo advertía de la supuesta violación de la Communications Decency Act por visitar sitios web pornográficos. Para evitar ser enjuiciado, el usuario debía pagar una multa mediante una transferencia a una cuenta bancaria. Actualmente, con una mayor sofisticación, los programas de ransomware –acrónimo de software y rescate, en inglés- encriptan archivos, incorporan contadores de tiempo y utilizan sistemas de pago electrónicos anónimos, además de bloquear el acceso al usuario a la computadora. Particularmente WannaCry adquirió repercusión por el fantasma de un nuevo ataque terrorista en Gran Bretaña a partir de la infestación del gusano en los sistemas hospitalarios de ese país.

En primer lugar, no resulta casual que las medidas de prevención que se recomiendan para estos casos siempre son de tipo tecnológicas, lo que presupone que la responsabilidad principal sobre un ataque informático es de un usuario. En este sentido, para evitar ser víctima de la extorsión, una persona debe tener blindado su dispositivo con programas como antivirus, actualizaciones de software o programas de limpieza de archivos. Esto se debe a que, básicamente, la seguridad informática está orientada para el resguardo y la integridad de la información de las organizaciones y las posibles pérdidas económicas que pueden devenir de un incidente de este tipo, no para usuarios particulares. Si se establece una analogía con el mundo físico, medidas como esta equivalen a un plan de seguridad ciudadana basado en fortalecer los domicilios particulares de los ciudadanos con rejas, alarmas y cámaras, donde el Estado no ejerce ningún rol activo en la protección de los derechos y libertades de los ciudadanos.

En segundo lugar, la expansión del gusano WannaCry se produjo a partir de una vulnerabilidad de Windows, el sistema operativo más utilizado en computadoras personales. En informática, una vulnerabilidad puede generar un fallo de seguridad que permite a determinados hackers maliciosos elaborar programas para explotar ese “agujero” en el dispositivo. Si bien Microsoft elaboró un “parche” para subsanar este error, el software de fábrica vino con esa falla. A diferencia de la mayoría de productos o servicios que una persona puede adquirir en el mercado, si un usuario ve afectado en funcionamiento de su dispositivo o comprometida su información personal, la empresa no ejerce una responsabilidad legal ni ningún tipo de resarcimiento.

Por último está la cuestión política y los intereses económicos en juego. La empresa Microsoft a través de su vocero legal Brad Smith culpó a la Agencia de Seguridad Nacional de los Estados Unidos afirmando que “esta vulnerabilidad robada a la NSA ha afectado a clientes del todo el mundo”, en referencia a los documentos filtrados por Wikileaks hace un mes sobre la existencia de herramientas de hackeo de la agencia para espiar o saborear computadoras, tablets, celulares y televisores inteligentes, entre otros dispositivos. De comprobarse esto, el ciberataque global no solo tendría lugar a partir de un programa diseñado por una agencia de seguridad, sino que también se aprovecha de las vulnerabilidades o fallos de los programas comerciales. Como corolario de este, la solución al incidente global no provino ni del sector privado ni de un organismo gubernamental, sino de un hacker de 22 años que desde su casa notó que la dirección web desde donde WannaCry infectaba a los dispositivos no estaba registrada, lo que permitió que con solo 10,69 dólares impedir la propagación del gusano informático a escalas inimaginables.

*Especialista en cibercrimen y autor del libro “Delito y nuevas tecnologías: fraude, narcotráfico y lavado de dinero por Internet”.